Arka kapı saldırısı, saldırganın gizli veya gizli bir kapıdan bir bilgisayara veya ağa erişim sağladığı bir siber saldırı türüdür. Bu tür saldırılar genellikle güvenlik önlemlerini atlamak veya hassas verilere erişim sağlamak için kullanılır. Arka kapı saldırılarının tespit edilmesi zor olabilir ve kurban için ciddi sonuçlar doğurabilir. Pek çok farklı türde arka kapı saldırısı vardır, ancak en yaygın olanlarından bazıları şunlardır: • SQL enjeksiyonu: Bu saldırı türü, saldırgan hassas verilere erişim elde etmek için bir veritabanına kötü amaçlı kod enjekte ettiğinde gerçekleşir. • Uzaktan erişim truva atları: Bu tür bir arka kapı saldırısı, saldırganın kurbanın bilgisayarına uzaktan erişim elde etmesine olanak tanır. Saldırgan erişim elde ettikten sonra, diğer kötü amaçlı yazılımları yükleyebilir veya hassas verileri çalabilir. • Arabellek taşması: Bu tür bir saldırı, saldırganın bir bilgisayara işleyebileceğinden daha fazla veri göndermesi durumunda gerçekleşir. Bu, bilgisayarın çökmesine veya saldırganın hassas verilere erişmesine izin vermesine neden olabilir. Arka kapı saldırılarının kurban için ciddi sonuçları olabilir. Bazı durumlarda, saldırgan hassas verilere erişebilir veya başka kötü amaçlı yazılımlar yükleyebilir. Diğer durumlarda, saldırı basitçe kurbanın bilgisayarının çökmesine neden olabilir. Her iki durumda da arka kapı saldırılarının tespit edilmesi zor olabilir ve kurban için ciddi sonuçlar doğurabilir.

Arka kapı adı garip gelebilir, ancak bilgisayarınızdaysa çok tehlikeli olabilir. bilgisayar sistemi veya ağ. Soru, arka kapının ne kadar tehlikeli olduğu ve bunun ağınız üzerindeki etkisinin sonuçlarının ne olduğudur.

Yeni başlayanlara yönelik bu makalede, arka kapının ne olduğuna ve bilgisayar korsanlarının dünyadaki bilgisayar sistemlerine erişmek için arka kapıları nasıl kullandıklarına bir göz atacağız.

Excel'de birden çok sütun içeren bir pasta grafiği nasıl yapılır

arka kapı nedir

Bu nedenle, bir arka kapı esasen bilgisayar korsanlarının bir bilgisayardaki olağan şifreleme yöntemlerini atlaması için bir yoldur, bu daha sonra oturum açmalarına ve parolalar ve diğer hassas bilgiler gibi verileri toplamalarına olanak tanır. Bazen bir arka kapı sözde iyi amaçlar için tasarlanır. Örneğin, bir sistem yöneticisinin erişimini kaybettiği bir durum ortaya çıkabilir ve bu nedenle erişim yalnızca bir arka kapı tarafından verilebilir.

Çoğu durumda, kurbanlar bilgisayarlarına bir arka kapı kurulduğunun farkında bile değildirler ve bu bir sorundur çünkü verilerinin yabancılar tarafından çekildiği ve muhtemelen karanlık ağda satıldığı konusunda hiçbir fikirleri yoktur. Bu konu hakkında daha detaylı konuşalım.

- Örneklerle arka kapıların tarihi

- Bilgisayar korsanları arka kapıları nasıl kullanır?

- Bilgisayarda arka kapılar nasıl görünür?

- Geliştirici bir arka kapı kurdu

- Bilgisayar korsanları tarafından oluşturulan arka kapı

- Algılanan arka kapılar

- Bilgisayarları arka kapılardan nasıl korursunuz?

okuyabilirsin virüs, truva atı, solucan, reklam yazılımı, rootkit arasındaki fark vb. burada.

1] Örneklerle birlikte arka kapıların tarihi

Arka kapılar oldukça uzun bir süredir ortalıkta dolaşıyor, ancak bunlar öncelikle içerik oluşturucular tarafından kurulan arka kapılardı. Örneğin, NSA 1993 yılında hem bilgisayarlarda hem de telefonlarda kullanılmak üzere bir şifreleme yongası geliştirdi. Bu çip hakkında ilginç olan şey, yerleşik arka kapıydı.

Teorik olarak bu çip, hassas bilgileri güvende tutmak ve aynı zamanda kolluk kuvvetlerinin ses ve veri aktarımlarını gizlice dinlemesine izin vermek için tasarlandı.

Başka bir arka kapı örneği, bizi beklenmedik bir şekilde Sony'ye getiriyor. 2005 yılında bir Japon şirketi dünyanın dört bir yanındaki müşterilerine milyonlarca müzik CD'si gönderdi, ancak bu ürünlerle ilgili çok büyük bir sorun vardı. Şirket, her CD'ye bir rootkit yüklemeye karar verdi; bu, bir bilgisayara bir CD yerleştirildiğinde, rootkit'in işletim sistemine yüklenmesi anlamına gelir.

Bu yapıldığında, rootkit kullanıcının dinleme alışkanlıklarını takip edecek ve verileri Sony'nin sunucularına geri gönderecektir. Söylemeye gerek yok, bu 2005'in en büyük skandallarından biriydi ve bugün hala Sony'nin aklından çıkmıyor.

Okumak : Kötü amaçlı yazılımın evrimi - her şey nasıl başladı? !

et kincaid kelime 2013

2] Bilgisayar korsanları arka kapıları nasıl kullanır?

Fiziksel bir arka kapı ile aynı olmadığı için dijital bir arka kapı bulmak kolay değildir. Bazı durumlarda, bilgisayar korsanları bir bilgisayara veya ağa zarar vermek için arka kapı kullanabilir, ancak çoğu durumda bu şeyler dosyaları kopyalamak ve casusluk yapmak için kullanılır.

Bir casus genellikle hassas bilgilere bakar ve bunu iz bırakmadan yapabilir. Bu yol genellikle geride bir şeyler bıraktığından, dosyaları kopyalamaktan çok daha iyi bir seçenektir. Ancak doğru yapılırsa bilgilerin kopyalanması iz bırakmaz ve başarması zordur, bu nedenle yalnızca en gelişmiş bilgisayar korsanları bu görevi üstlenir.

Yıkım söz konusu olduğunda, bilgisayar korsanı gizli bir göreve gitmek yerine yalnızca kötü amaçlı yazılımı sisteme teslim etmeye karar verir. Bu en kolay seçenektir ve özellikle sistem iyi korunuyorsa keşif fazla zaman almadığından hız gerektirir.

Okumak : Fidye yazılımı saldırıları, tanım, örnekler, koruma, kaldırma, sık sorulan sorular .

3] Bir bilgisayarda arka kapılar nasıl görünür?

Araştırmamıza göre, bir bilgisayarda arka kapının ortaya çıkmasının üç ana yolu vardır. Genellikle geliştiriciler tarafından oluşturulur, bilgisayar korsanları tarafından oluşturulur veya keşfedilir. Onlar hakkında daha ayrıntılı olarak konuşalım.

4] Geliştirici bir arka kapı kurdu

Bir bilgisayardaki en tehlikeli arka kapılardan biri veya bilgisayar ağı geliştirici tarafından yüklenir. Bazı durumlarda, uygulama geliştiricileri ihtiyaç duyulduğunda kullanabilecekleri arka kapıları ürüne yerleştirir.

Diğer nedenlerin yanı sıra, kolluk kuvvetlerine erişim sağlamak, bir rakip tarafından bir ürün satılıyorsa vatandaşları gözetlemek istiyorlarsa bunu yaparlar.

Okumak : Bilgisayarınızda virüs olup olmadığını nasıl anlarsınız ?

5] Bilgisayar korsanları tarafından oluşturulan arka kapı

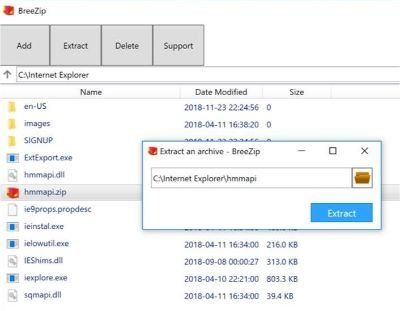

Bazı durumlarda, bilgisayar korsanı sistemde bir arka kapı bulamaz, bu nedenle sıfırdan bir arka kapı oluşturmak en iyisidir. Bunu yapmak için bilgisayar korsanının kendi sisteminden kurbanın sistemine bir tünel oluşturması gerekir.

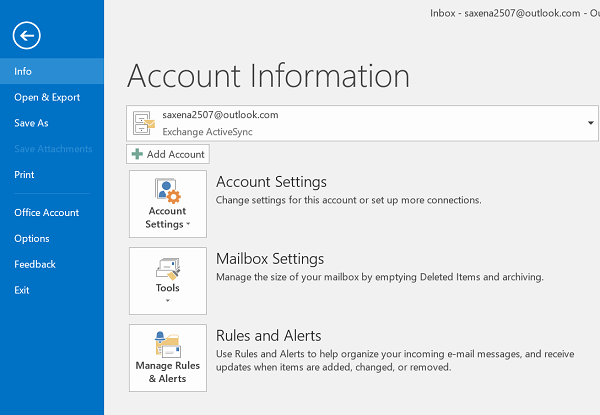

El ile erişimleri yoksa, bilgisayar korsanları kurbanı kandırarak uzak bir konumdan bilgisayara erişmelerine izin veren özel bir araç yüklemesi gerekir. Oradan, bilgisayar korsanları önemli verilere kolayca erişebilir ve bunları nispeten kolay bir şekilde indirebilir.

6] Bilgisayar korsanları tarafından keşfedilen arka kapı

Bazı durumlarda, bilgisayar korsanlarının kendi arka kapılarını oluşturmalarına gerek yoktur, çünkü zayıf geliştirici uygulamaları nedeniyle, sistemde tüm katılımcılar tarafından bilinmeyen arka kapılar olabilir. Bilgisayar korsanları, eğer şanslılarsa, bu hatayla karşılaşabilir ve bundan tam olarak yararlanabilirler.

Yıllar boyunca topladığımız kadarıyla, arka kapılar başka herhangi bir şeyden ziyade uzaktan erişim yazılımında ortaya çıkma eğilimindedir ve bunun nedeni, bu araçların insanlara uzak bir yerden bir bilgisayar sistemine erişim sağlamak için tasarlanmış olmasıdır.

7] Bilgisayarınızı arka kapılardan nasıl korursunuz?

Bilgisayarınızı yerleşik arka kapılardan korumak kolay değildir çünkü bunların baştan tespit edilmesi zordur. Ancak, diğer arka kapı türleri söz konusu olduğunda, işleri kontrol altına almanın yolları vardır.

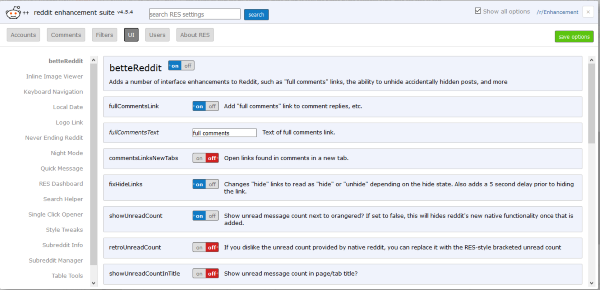

- Bilgisayar(lar)ınızdaki ağ etkinliğini izleyin Y: Windows 10 bilgisayarınızda ağ güvenliğini izlemenin, sisteminizi olası arka kapılardan korumanın en iyi yollarından biri olduğuna inanıyoruz. Windows Güvenlik Duvarı ve diğer üçüncü taraf ağ izleme yazılımlarından yararlanın.

- Her 90 günde bir şifrenizi değiştirin C: Birçok yönden, parolanız bilgisayarınızdaki tüm hassas bilgilere açılan kapıdır. Zayıf bir parolanız varsa, hemen bir arka kapı oluşturmuşsunuzdur. Aynı şey, şifreniz birkaç yıl önceki gibi çok eskiyse de olur.

- Ücretsiz uygulamaları indirirken dikkatli olun Y: Windows 10 kullananlar için Microsoft Mağazası, uygulamaları indirmek için muhtemelen en güvenli yerdir, ancak Mağaza, kullanıcıların kullandığı yazılımların çoğunu içermez. Bu durum, kullanıcıyı uygulamaları çevrimiçi indirmeye devam etmeye zorlar ve burada işler ters gidebilir. Yüklemeden önce her programı Microsoft Defender veya en sevdiğiniz virüsten koruma ve kötü amaçlı yazılımdan koruma araçlarından herhangi biriyle taramanızı öneririz.

- Her zaman bir güvenlik çözümü kullanın Y: Windows 10 çalıştıran her bilgisayarda güvenlik yazılımı kurulu ve çalışır durumda olmalıdır. Varsayılan olarak, Microsoft Defender her cihazda çalışmalıdır, böylece kullanıcı kurulumdan hemen sonra korunur. Bununla birlikte, kullanıcının kullanabileceği birçok seçenek vardır, bu nedenle ihtiyaçlarınıza en uygun olanı kullanın.

Fidye yazılımı , Hileli yazılım , rootkit'ler , Bot ağları , Sıçanlar , Kötü amaçlı reklamlar , E-dolandırıcılık , Drive-by-download saldırıları , Çevrimiçi kimlik hırsızlığı , herkes kalmak için burada. Artık kötü amaçlı yazılımlarla savaşmak için kapsamlı bir yaklaşım benimsemek gerekiyordu ve bu nedenle güvenlik duvarları, buluşsal yöntemler vb. de cephaneliğin bir parçası oldu. Birçok ücretsiz antivirüs yazılımı ve ücretsiz İnternet Güvenlik Paketleri , ücretli seçenekler kadar iyi çalışır. Daha fazlasını buradan okuyabilirsiniz - Windows 10 PC'nizi korumak için ipuçları.

Windows hatalarını hızlı bir şekilde bulmak ve otomatik olarak düzeltmek için PC Repair Tool'u indirinbizimkini gördün mü TWC Video Merkezi Bu arada? Microsoft ve Windows hakkında birçok ilginç ve yararlı video sunar.

ninja indirme yöneticisi nasıl kullanılır